Online-Identitäten und „Verifizierung“

Das Thema „ist die Person, die sie behauptet zu sein“ ist kein Neues. @tante (Twitter/Mastodon)zum Beispiel hat sich schon vor Jahren Gedanken darüber gemacht. In seinem Artikel „What’s in a name“ denkt er darüber nach, was ein Name alles darstellt und in „Identity“ darüber, dass die Identität einer Person eben nicht fix ist.

Warum komm ich jetzt also mit diesem Thema an, wo doch schon viel klügere Menschen als ich seit vielen Jahren darüber nachdenken? Elon Musk hat Twitter gekauft. So weit, so teuer gut, das ist zwar mit 44 Milliarden USD nicht gerade billig gewesen, aber nicht mein Problem. Oder doch?

Ich benutze neben meinem Blog noch Twitter (noch) als Hub für meine digitale Identität. Der Blogname und mein Rufname haben sich im Laufe der Jahre mehrfach geändert, meine Twitter-Handle aber war all die Jahre konstant und ist es noch immer. Man findet mich dort unter @herrurbach.

Was für mich sehr praktisch ist: Auf Twitter habe ich diesen blauen Haken. Der sagt erst einmal nur: Diese Person, die der Account sagt, dass sie es sei, ist es auch, wir hier im Twitter-Hauptquartier haben das überprüft: „Du kannst das blaue Abzeichen erhalten, wenn dein Account echt, bekannt und aktiv ist.“[mfn]Twitter Hilfeseite: Wie du auf Twitter verifiziert wirst (abgerufen am 08.11.22, 18:29)[/mfn] Einerseits ist das natürlich für Behörden und Organisationen relevant, andererseits auch für Aktivist*innen und Künstler*innen. Lil Nas X Twitter-Konto hat einen blauen Haken, die Shitposts sind also von ihm oder zumindest von ihm autorisiert. Er kann sich also nur noch damit rausreden, dass er gehackt wurde. Donald Trump ist das passiert, seinem eigenem sozialem Netz ist das passiert, dann kann das auch mal Lil Nas X oder mir oder jeder anderen Person passieren.

Lesende dürfen also davon ausgehen, dass ich es bin, der gerade auf Twitter ein Buch abfeiert, Eis isst oder einfach Zeug postet. Wunderbar. Von Twitter aus verlinke ich auf andere Sachen von mir und kann damit quasi bestätigen, dass sie von mir sind. Dritte, die mich nicht kennen, dürfen sich sicher sein, dass der Unfug von mir ist. Nice. Warum also dieser Beitrag, wenn doch alles in Ordnung ist?

Es ist nicht alles in Ordnung, es hat aber die Twitter-Übernahme von Musk gebraucht und einen anderen Umgang mit Accounts gebraucht, bis ich mir klar geworden bin, was denn mein Problem ist. Identität ist bei mir stark mit Kontrolle verbunden – der Kontrolle, die ich darüber habe. Bisher war ich mit einem Dritten als Bestätigung der Identität sehr OK bis… nun bis dieser Dritte sich überlegt hat, for die „Verifizierung“ ~ 8,00 USD oder das Äquivalent in lokaler Währung haben zu wollen. Im Jahr ~96,00 USD, Stand jetzt knapp 95,00 EUR. Das ist eine Menge Holz und ähnlich viel zahle ich eh für meinen Server, die Domains, etc. Elon Musk will damit „Power to the People“ zurück geben, aber halt nur, die 95,00 EUR im Jahr zahlen. Verifikation macht Nutzende nicht zu „besseren“ Nutzenden, es macht sie einzig zu verifizierten Nutzenden. Ich weiß, einige viele interpretieren in den Haken mehr rein, als er eigentlich ist; das ist ein anderes Problem, um das es hier jetzt nicht geht.

Kurzer Einschub: Ich mag es, wie Mastodon eine Website mit einem Mastodon-Konto verknüpft. Im Header dieses Blogs steht <link rel=„me“ href=„https://chaos.social/@herrurbach“> und in meinem Mastodonkonto befindet sich ein Link zu dieser Website – zusammen mit einem grünen Haken, weil die Software den Link auf meiner Seite gefunden hat. Das Prinzip ist also, dass sich beide Entitäten gegenseitig verlinken und bestätigen.

Ich habe ja noch meinen Blog der als Hub für meine Aktivitäten dient. So weit, so gut. Mein Blog könnte aber wieder verschwinden, vielleicht, weil ich vergesse die Domain zu bezahlen, mal wieder einen Domain dafür finde, die ich einfach toll finde oder was weiß ich. Außerdem könnte ich ja hier einfach behaupten, das Twitter-Konto @Bediko gehört mir. OK, die Leute, die mich und Bediko schon in einem Raum gesehen haben, wissen, dass das nicht so ist, aber unbedarften Dritten könnte man damit was vor machen. Wo also eine:n Dritte*n hernehmen, di:er vertrauenswürdig genug ist und nicht ans Geld will? [mfn]Ja, meine Zeit ist auch was wert, aber ich mach das ja für mich und meine eigene Zufriedenheit[/mfn] Es muss da doch was geben.

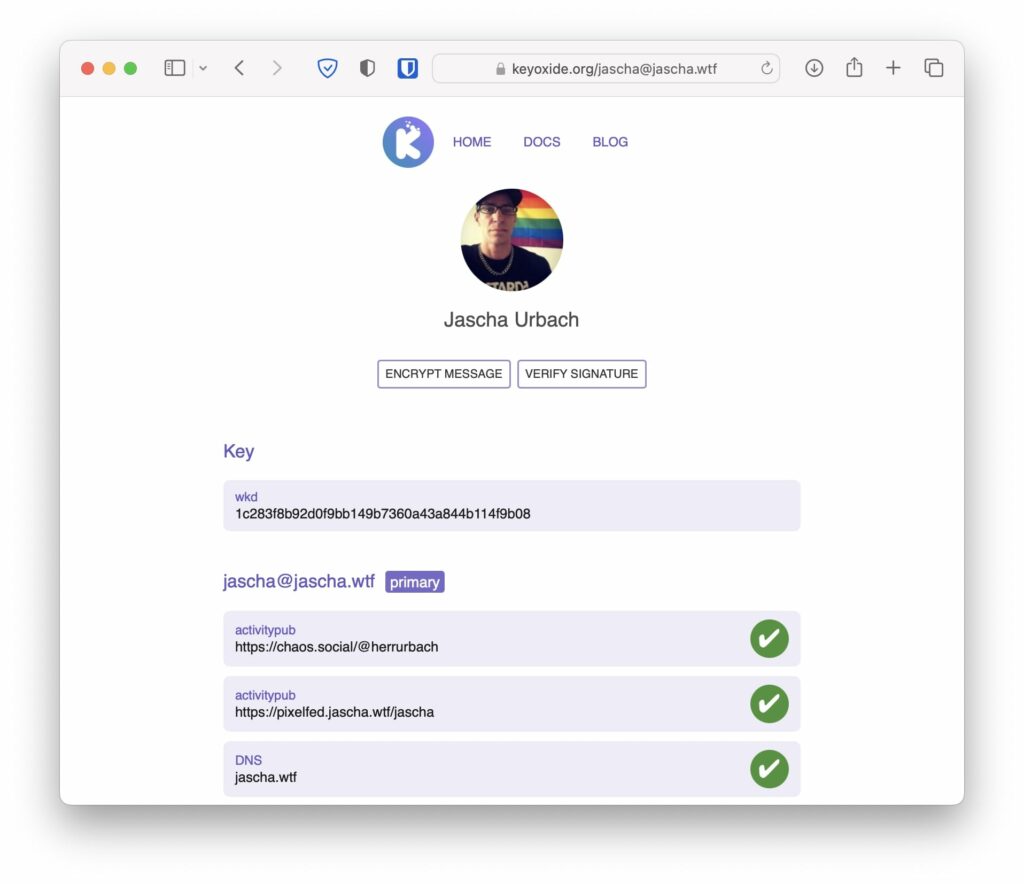

Wer hätte es gedacht: natürlich gibt es etwas. Die momentan für mich funktionierende Lösung ist Keyoxide. Diejenigen, die sich für die technischen Details genauer interessieren, lesen sich die Doku durch, für alle anderen fasse ich grob zusammen, was Keyoxide macht.

Dreh und Angelpunkt der Verifizierung ist ein Objekt, dass von mir kontrolliert wird, manipulationssicher ist und von jeder Person (theoretisch) überprüft werden kann. Keyoxide hat sich für einen PGP-Schlüssel als Dreh und Angelpunkt für die digitale Identität entschieden.

PGP ist die Abkürzung von Pretty Good Privacy, einem Programm, dass zur Verschlüsselung und Signierung von Dateien verwendet wird. Für Menschen, die darüber mehr wissen wollen, gibt es einen Einstieg in der Wikipedia.[mfn]Ich bin nicht für den Schwindel verantwortlich, der nach dem Lesen von Artikeln über Kryptografie entstehen kann.[/mfn]

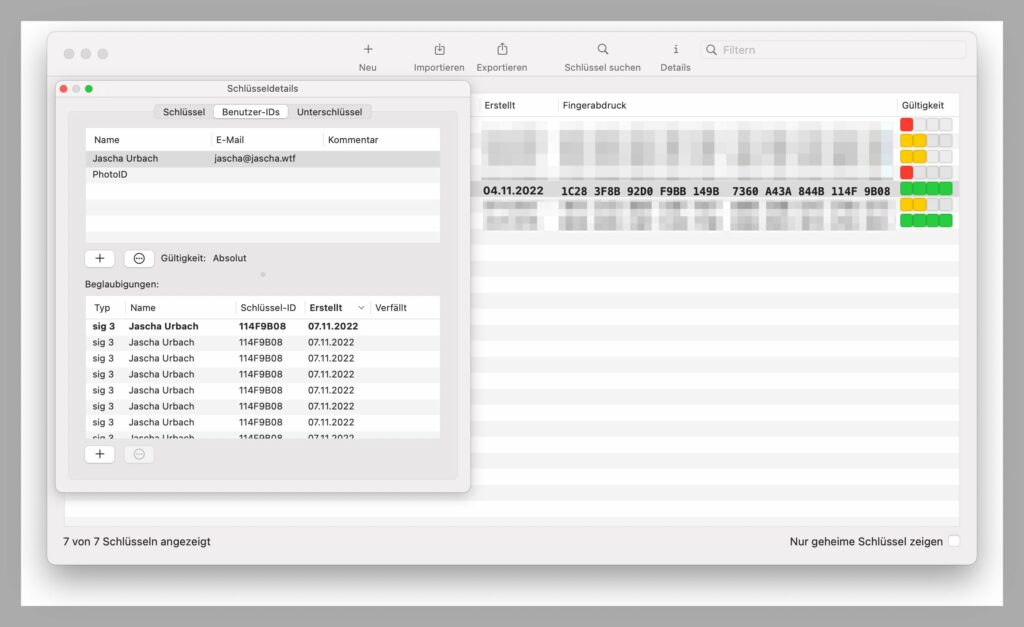

Ich hatte seit Jahren keinen gültigen Schlüssel mehr, wen nicht der Zufall gewollt hatte, dass ich eine verschlüsselte Email senden musste und ich eh gerade wieder GPG installiert hatte (GPG ist die freie Implementierung des PGP Standards). Die Idee hinter Keyoxide ist, dass dem Schlüssel weitere Signaturen hinzugefügt werden, die wiederum mit der ID eigenen ID unterzeichnet sind. Kurz also: Wenn der Eintrag nicht von mir wäre, würde man das sehen können. In jeder einzelnen der Signaturen befindet sich der Pfad zu einer Verifizierung, in der wiederum auf den Fingerabdruck des PGP Schlüssels verwiesen wird. Ein Beispiel könnt ihr hier auf Twitter sehen. Die wichtige Information dabei ist der letzte Teil des Tweets: openpgp4fpr:1c283f8b92d0f9bb149b7360a43a844b114f9b08. In dem Tweet habe ich den Fingerabdruck meines Schlüssels wieder gegeben. In einer der vielen Signaturen, die ihr ebenfalls auf dem Bild sehen könnt, befindet sich ein Link zu diesem Tweet.

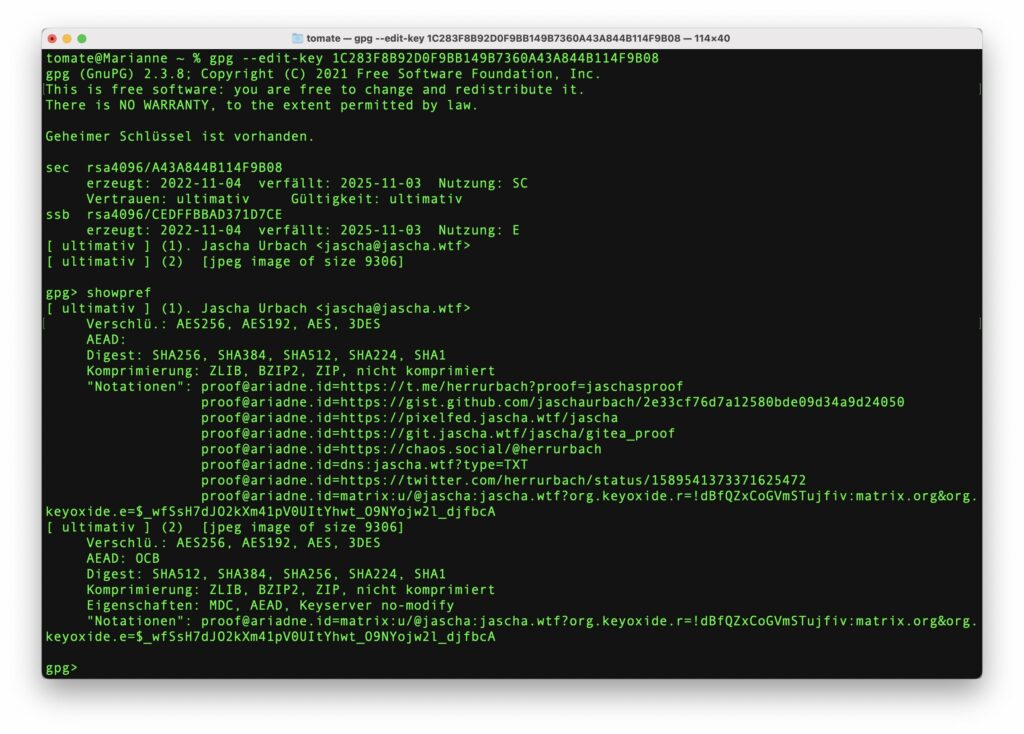

Leider kann bisher kein Frontend den Inhalt anzeigen, der wunderbar in der Tabelle aufgeführt ist. Aber nur weil kein Frontend das kann, heisst es ja nicht, dass es gar nichts kann, Keyoxide liest die ja auch aus. Dafür muss auf dem Gerät, von dem aus der Inhalt überprüft werden soll, GnuPG installiert sein. Linux-Nutzende wissen, wie das geht. Für macOS-Nutzende geht es am einfachsten mit brew install gnupg. Für Windows-Systeme empfiehlt sich Gpg4win. Egal Welches Betriebssystem, nachdem der Schlüssel in den GnuPG-Schlüsselbund importiert wurde, geht es im Terminal weiter:

gpg --edit-key 1C283F8B92D0F9BB149B7360A43A844B114F9B08

[Ausgabe der Schlüsselinformationen]

showpref

[Ausgabe der Notationen - also der ganzen zusätzlichen Inhalte]

ein Beispiel:

proof@ariadne.id=https://twitter.com/herrurbach/status/1589541373371625472

Der Link zu dem Tweet, der wiederum den Fingerabdruck des Schlüssels enthält, der wiederum den Link enthält, der.. genau, es dreht sich im Kreis. Da nur ich das Passwort zu meinem Schlüssel (hoffentlich) habe und auch nur ich Zugang zu meinem Twitter-Konto (hoffentlich) darf davon ausgegangen werden, dass sowohl der Schlüssel als auch das Twitter-Konto mir gehören. Wenn mein Schlüssel abhanden kommt kann ich den Tweet löschen, kommt mir das Twitter-Konto abhanden, lösche ich den Verweis auf den Tweet. So verhält es sich mit allen Diensten, mit denen man sich momentan verifizieren kann. Im Endeffekt funktioniert die Verifikation genauso wie bei Mastodon, nur mit mehr Kryptografie und weniger Menschen, deine man vertrauen muss.

Damit es einfacher ist, den Inhalt des Schlüssels mit den Diensten abzugleichen, gibt es Keyoxide.de. Auf der Website kann jeder PGP-Schlüssel überprüft werden, so lange der Schlüssel öffentlich zugänglich ist. Mein Schlüssel ist auf den Keyservern als auch über das OpenPGP Web Key Directory zugänglich. Die Software von Keyoxide ist öffentlich und überprüfbar. Jede laufende Installation von Keyoxide kann jeden öffentlich verfügbaren Schlüssel überprüfen und die Informationen zusammen tragen, so wie hier auf dieser Seite die Informationen aus meinem Schlüssel. Es wäre total witzlos, wenn ich das das für mich selbst hosten würde, denn ich könnte ja den Code verändern wie ich will und damit dafür sorgen, dass irgendeine Information angezeigt wird. Es braucht also offene, freie Software die von unbeteiligten Dritten betrieben wird, damit die Verifikation der Verhältnisse zwischen Schlüssel und Konten bei/auf Diensten vertrauensvoll durchgeführt werden kann.

Zuletzt hoffe ich darauf, dass in Zukunft mehr Websites das Protokoll, dem Keyoxide zugrunde liegt (Ariadne), unterstützen und es Frontends für GPG geben wird, bei denen niemand im Terminal herumfummeln muss den Inhalt eines PGPG-Schlüssels genauer anzuschauen.

Titelbild: CC BY 2.0 „Versteckte Identität“ von Marco Ferch.

das ist natürlich super, aber aus user:innensicht schwieriger zu verifizieren, als eine vertrauenswürdige instanz, die mal einen perso gesehen hat.

das stimmt natürlich – aber Twitter hat z.B. von mir nie einen Perso gesehen.

ich musste den einen scan schicken immerhin